Seguridad- página 20

Página 20 de artículos publicados en la categoría Seguridad

Como rastrear y recuperar tu computadora robada

por Carlos Leopoldo

Si desafortunadamente llega a suceder que te roben tu computadora ya sea portátil o hasta de escritorio debes estar preparado, ¿cómo? pues con un programa que te ayude a recuperar tu computadora en caso de que lleguen a robártela o también mediante alarmas para Laptop, pero para poder rastrear tu computadora robada y poder recuperarla...

continuar leyendoGMER – Detector y eliminador de Rootkits

por Carlos Leopoldo

Seguramente estás familiarizado con términos como virus, toyano, spyware, adware y gusano (worm), pero ¿sabes lo que es un Rootkit? pues se trata de códigos maliciosos que pueden esconder a otros programas o códigos maliciosos para que se puedan ejecutar de manera oculta en nuestro sistema y aprovechar esto para ejecutar acciones tan peligrosas como...

continuar leyendoComo eliminar el virus Conficker

por Carlos Leopoldo

El famoso y destructivo virus Conficker también conocido como (Downup, Downandup y Kido) es una familia de gusanos informáticos que ataca a computadoras con sistemas operativos Windows en sus versiones Windows 2000, Windows XP, Windows Vista, Windows Server 2003, Windows Server 2008, y hasta el nuevo Windows 7, si tienes este virus en tu computadora...

continuar leyendoComo bloquear los puertos USB con USB Blocker

por Carlos Leopoldo

La utilidad gratuita NetWrix USB Blocker te ayuda a tener un control centralizado para prevenir el acceso no autorizado de dispositivos de almacenamiento extraible que se conectan a la computadora por medio de los puertos USB, por ejemplo las memorias USB, discos duros portátiles, iPods, teléfonos celulares, cámaras digitales y otros dispositivos donde se pueda...

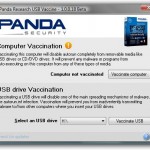

continuar leyendoAntivirus gratis para USB con USB Vaccine

por Carlos Leopoldo

Uno de los males más comunes en nuestros días son los virus que se propagan a través de los dispositivos de almacenamiento masivo USB como memorias, tarjetas SD, MemoryStick, Pendrive, cámara digital y reproductores de MP3, y es que con la facilidad de usar las memorias USB para compartir información se han convertido en uno...

continuar leyendoCómo eliminar el virus Recycler

por Carlos Leopoldo

Ultimamente a muchas personas que conozco he visto que tienen un virus llamado Recycler en sus memorias USB, este virus trata de engañar al usuario haciéndole creer que es una carpeta de la papelera de reciclaje que para empezar no se llama recycler sino recicler con i latina, y bueno para limpiar (vacunar) tu memoria...

continuar leyendoMSN Historiales roba contraseñas de Hotmail, MSN y Live

por Carlos Leopoldo

Si te ha llegado un mensaje a tu correo electrónico que te promete poder ver el historial de las conversaciones del MSN de tus contactos lo cual es imposible a menos de que tengas acceso físico a la computadora de tus contactos no te dejes engañar, estos mensajes son más o menos cómo el siguiente:...

continuar leyendoDistribución Linux para ayudarte a Hackear redes inalámbricas – Wifislax

por Carlos Leopoldo

Wifislax es una distribución de Linux que se puede ejecutar desde un LiveCD, esta distribución de Linux está orientada para la auditoria de seguridad en redes inalámbricas, lo cual es utilizado para descifrar la clave de las redes inalámbricas con claves del tipo WEP, aunque muchas personas lo usan para robar la señal WiFi con...

continuar leyendoDesinfecta el Messenger de Virus

por Carlos Leopoldo

Uno de los programas que más atacantes tienen en la mira es el Messenger (Windows Live Messenger) y es que no es por nada pero la mayoría de los usuarios de este tipo de servicios son más fáciles de atacar ya que la gran mayoría son usuarios inexpertos en informática, y esto es aprovechado por...

continuar leyendoGenerador de contraseñas seguras

por Carlos Leopoldo

Muchas veces crear una contraseña segura no es muy complicado, y es que debemos seguir ciertas reglas para que nuestra contraseña sea segura ya que podemos caer en el error de crear una contraseña tan común (las 10 contraseñas más usuadas) y es por eso que luego hackean tan fácil nuestras cuentas de correo o...

continuar leyendo