Estos días se ha desatado la controversia en Internet por una extensión para Firefox que se llama Firesheep que aprovecha una vulnerabilidad del protocolo HTTP que no es nada nueva pues fue descubierta desde hace años, el funcionamiento de Firesheep es pocas palabras es el siguiente:

- Descargas e instalas Firesheep en Firefox.

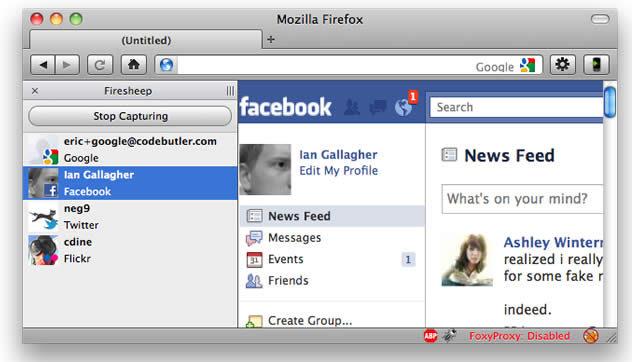

- Después verás en Firefox una barra lateral con un botón que dice «Start Capturing» lo presionas y esperas a que alguien que está usando la misma red WiFi que tú se meta a algún sitio vulnerable y comenzarás a ver el nombre y foto de la persona, haces doble clic en la foto de la persona e iniciarás sesión como si fueras esa persona en su cuenta personal.

- Es todo

Cómo puedes ver se trata de un método que solo te permite hackear las cuentas de las personas que están usando la misma red WiFi que tú, pero el peligro de esto es en lugares públicos, escuelas o sitios de trabajo, esto es posible gracias a que al iniciar la sesión en un sitio web se suele comenzar por el envio de tu nombre de usuario y contraseña. Después, el servidor comprueba si hay una cuenta que coincidan con esta información y si es así, te responde de nuevo con una «cookie», que es utilizada por el navegador para todas las solicitudes posteriores.

Es muy común que los sitios web protejan tu contraseña cifrándola al principio, pero muy pocos sitios cifran todo lo demás. Esto deja la cookie (y el usuario) vulnerables que se pueden interceptar y aprovechar para secuestran una cuenta.

Firesheep es gratuito, de código abierto, y está disponible ahora para Mac OS X y Windows, el soporte para Linux está en camino.

Enlace para descargar Firesheep.